深度解析信息安全测评工具的选择与应用

在当今这个高度依赖技术和互联网的时代,信息安全已成为企业和个人不可或缺的一部分。随着网络攻击手段的不断升级和复杂化,保护数据不受侵害成为了首要任务之一。在这一过程中,信息安全测评扮演了至关重要的角色,它有助于识别潜在风险、检测漏洞,并提供针对性的防护措施。然而,在进行这些测评时,我们面临的一个关键问题是如何选择合适的工具,以及如何有效地将其应用到实践中。

1. 信息安全测评工具类型概述

1.1 网络扫描器

网络扫描器是最常用的信息安全测评工具之一,它通过探索网络上的设备、服务端口以及开放式服务来识别可能存在的问题,如未授权访问点、未配置好的系统等。此类软件包括Nmap、OpenVAS等,它们能够帮助管理员了解网络环境中的所有活动,从而为后续的安全措施打下坚实基础。

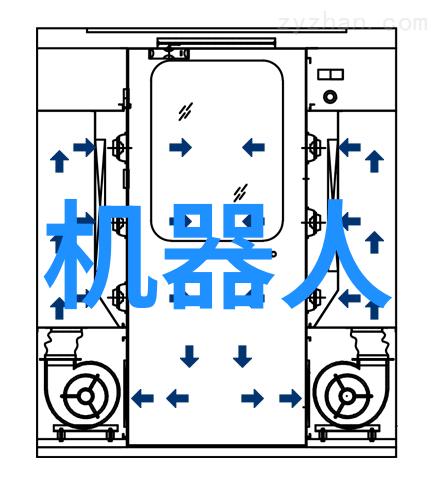

1.2 威胁模拟测试(Threat Modeling)

威胁模拟测试是一种基于人工智能和机器学习技术的手段,其目的是通过模拟各种攻击场景来预测潜在威胁并分析其影响。这项技术对于构建更加健壮且具有弹性的系统至关重要,因为它可以帮助开发者在产品设计阶段就考虑到可能出现的问题。

1.3 应用程序渗透测试(Web Application Penetration Testing)

应用程序渗透测试则专注于网站或web应用程序中的弱点检测。这种测试通常由专业的人员进行,他们会使用诸如Burp Suite、ZAP等工具,以恶意用户的视角尝试发现并利用任何可能存在的小漏洞,从而提升整个系统层面的防御能力。

2. 如何选择合适的信息安全测评工具

2.1 根据需求定制

不同的组织拥有不同的业务特性,因此他们所需解决的问题也各异。在此情况下,最好的做法是根据自己的具体需求来选择相应的手段。如果你主要关心网络层面的隐患,那么一个强大的网络扫描器应该是不二之选;如果你更侧重于前端网页接口,那么一款高效率且易用性强的Web App Scanner就是你的最佳伙伴。

2.2 考虑成本与可扩展性

任何一次投资都需要权衡成本与收益。在选购任何一种审计软件之前,都应当考虑它们是否符合预算范围,同时还需考虑它们是否具备足够多样化以适应未来业务发展变化的情况下的灵活性。

3. 应用信息安全测评结果

3.1 建立行动计划

一旦收集到了相关数据,就必须建立一个详细清晰的地图,明确哪些区域需要改进,以及改进后的目标是什么。一份高质量的地图应当包含具体步骤,比如修补漏洞、实施额外加固措施或者调整内部流程,以确保每个人的责任分配得当且实际可行。

3.2 实施持续监控

成功完成一次全面的审计并不意味着工作结束,而恰恰相反,这只是开始。为了维持长期稳定的状态,你需要对这些新实施的手段进行持续监控,并定期重新审查整个策略,以确保一切按照既定的计划推进,并及时调整以应对新的挑战或发现新的隐患。

结论

作为现代社会不可或缺的一部分,信息安全已经超越了单纯的一次性检查,而是要求我们建立起一个全面而动态的心理观念——即无休止地追求完善。这包括不断更新我们的知识库,不断优化我们的策略,不断迭代我们的方法。而这背后的关键,就是正确使用那些旨在帮助我们达到这一目的的手段,即各种各样的审核和监控工具。只有这样,我们才能真正保证自己免受危险之手,为保护个人隐私和商业秘密做出贡献。